Аутентификация с помощью смарт-карты — это форма повышения уровня безопасности ваших данных до более высокого стандарта. Он играет важную роль в защите вашей сети и ресурсов от вредоносных атак. Далее давайте обсудим определение и важность проверки подлинности смарт-карты. Какие протоколы проверки подлинности можно использовать в среде Windows Server 2003? И каковы его преимущества и недостатки?

Определение аутентификации смарт-карты

Проверка подлинности с помощью смарт-карт предназначена для проверки того, что пользователи могут использовать корпоративные ресурсы. Например, рабочие станции и приложения. Он использует смарт-карты, смарт-устройства и программное обеспечение для аутентификации пользователей. Предприятие может настроить права доступа аутентифицированного пользователя в бэк-офисе. Например, к каким ресурсам можно получить доступ и какие действия над ними можно выполнить.

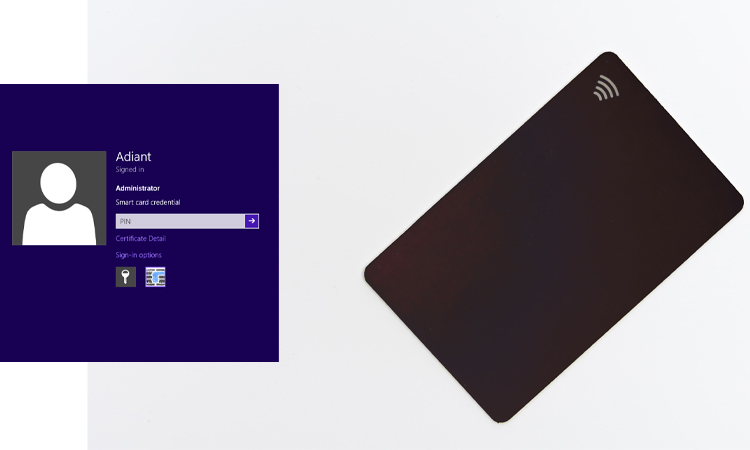

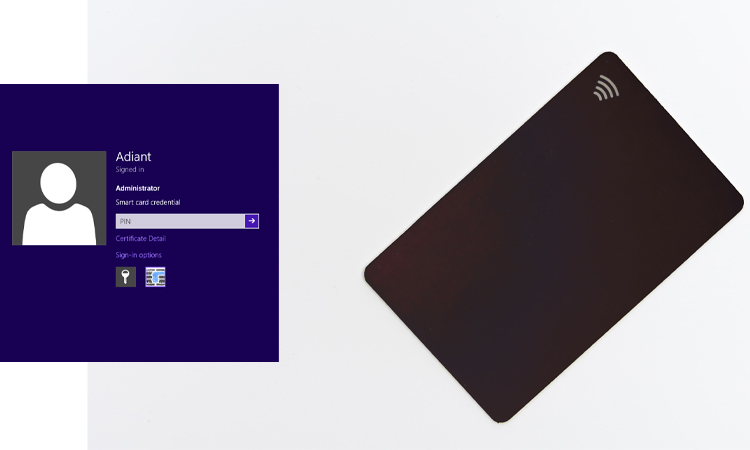

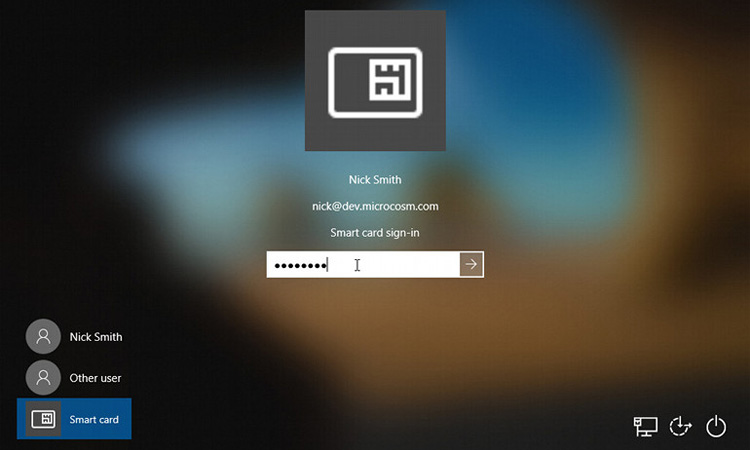

Платформы, поддерживающие аутентификацию с помощью смарт-карт, аутентифицируют пользователей через смарт-карты и PIN-коды. Первый представляет собой устройство хранения, на котором хранятся учетные данные открытого ключа пользователя и пароль PIN. Последний является ключом, используемым системой для аутентификации личности пользователя.

Аутентификация с помощью смарт-карты — это система безопасности, которая использует смарт-карту для аутентификации личности пользователя. Смарт-карта представляет собой пластиковую карту, содержащую микрочип, на котором хранится информация и к которой может получить доступ считыватель. Аутентификация с помощью смарт-карт часто используется для защиты доступа к физическому местоположению, компьютерным системам и финансовым транзакциям.

Процесс аутентификации пользователя с использованием смарт-карт выглядит следующим образом:

- Предприятие связывает личность сотрудника со смарт-картой. Смарт-карты хранят личную информацию и разрешения сотрудников.

- Сотрудник вставляет карту в картридер, подключенный к рабочей станции во время использования.

- Программное обеспечение для аутентификации позволяет сотрудникам входить в систему и использовать свои ресурсы после ввода своего PIN-кода.

Вышеуказанные устройства и программное обеспечение дополняют друг друга и не могут использоваться друг без друга. Без одного из вышеперечисленных устройств пользователи не могут получить доступ к корпоративным ресурсам.

Важность аутентификации смарт-карты

Организации должны проверять подлинность пользователей, прежде чем предоставлять им услуги. Только после прохождения аутентификации пользователю разрешается доступ к сетям, системам и приложениям. В частности, все больше организаций предпочитают хранить свои данные в базах данных. Они позволяют своим сотрудникам получать доступ к этим данным удаленно. Таким образом, существует большая потребность в аутентификации по смарт-картам. И эти механизмы аутентификации пользователей также должны быть защищены от несанкционированного доступа. Это сделано для предотвращения кражи организационных данных преступниками.

Устройство чтения смарт-карт аутентифицирует смарт-карту каждого пользователя. Всякий раз, когда пользователям нужно использовать данные в организации, им нужно провести свои карты для аутентификации. Они должны поднести свою смарт-карту к устройству чтения смарт-карт и ввести указанный PIN-код. Читатель применяет множество факторов аутентификации при проверке подлинности этого пользователя.

Аутентификация по смарт-карте обеспечивает двухфакторную аутентификацию для предприятий. Пользователям необходимо передать перехваченный контент (смарт-карту) и уникальный идентификатор (ПИН-код), чтобы этот пользователь завершил свою аутентификацию. Этот метод аутентификации снижает угрозу утечки данных конечной точки в доступных базах данных.

Использование проверки подлинности с помощью смарт-карты в Windows Server 2003

Аутентификация — это первый шаг, который пользователи предпринимают для доступа к сетевым ресурсам. Аутентификация в среде Windows Server 2003 включает два процесса. Один из них — интерактивный вход, а другой — сетевая аутентификация. Интерактивный вход происходит, прежде всего, когда пользователь входит в систему с помощью пароля или смарт-карты. Сетевая аутентификация происходит после того, как пользователю был предоставлен доступ к ресурсу. Этот тип аутентификации избавляет пользователей от необходимости повторно вводить свои пароли или PIN-коды.

Пользователи могут подтвердить подлинность своей личности с помощью общего секрета. Общий секрет может быть паролем, ключом шифрования или секретным PIN-кодом. Конечно, раскрытие секрета должно произойти с обеих сторон. Двумя сторонами здесь являются пользователь, запрашивающий аутентификацию, и его аутентификатор. Таким образом, аутентификация может быть успешной.

Для обмена секретами между пользователями и аутентификаторами также требуется протокол аутентификации. Только когда протокол аутентификации смарт-карты пройден, аутентификатору разрешен доступ. Невыполнение аутентификации предотвратит дальнейший доступ к сети.

Ниже приведены некоторые протоколы аутентификации которые можно использовать в среде Windows Server 2003:

- Керберос версии 5. Этот протокол можно использовать для сетевой аутентификации в среде Windows Server 2003. Вы также используете Kerberos версии 5 для интерактивного процесса аутентификации при входе в систему.

- Безопасность уровня защищенных сокетов/транспортного уровня (SSL/TLS). Этот протокол основан на сертификатах открытого ключа X.509. SSL/TLS в основном используется для сетевой аутентификации.

- Диспетчер локальной сети Microsoft Windows NT (NTLM). Этот протокол в основном используется для совместимости с Microsoft Windows NT 4.

- Протокол аутентификации Microsoft Challenge Handshake Authentication Protocol версии 2 (MS-CHAP v2). Предприятия часто используют этот протокол для сетевой аутентификации и аутентификации по телефонной линии. NTLM также является протоколом, который можно использовать для сетевой аутентификации.

- Протокол аутентификации по паролю (PAP). Этот протокол также является одним из сетевых и коммутируемых методов аутентификации.

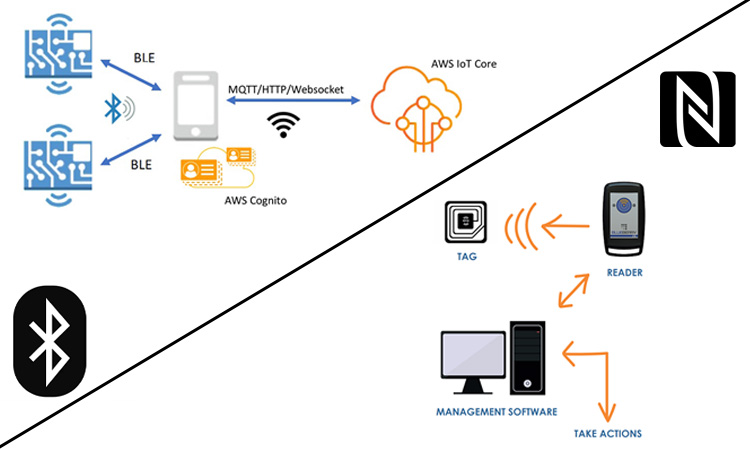

- Расширяемый протокол аутентификации — безопасность на транспортном уровне (EAP-TLS). Этот протокол является распространенным способом аутентификации беспроводных соединений.

- Расширяемый протокол аутентификации (EAP). Протокол, который можно использовать для сетевой аутентификации и аутентификации удаленного доступа. Более типичными примерами являются поддержка смарт-карт (аппаратная аутентификация).

Для большей безопасности ключи шифрования хранятся на смарт-картах и в других механизмах токенов шифрования. Это связано с тем, что включение аутентификации на оборудовании требует выполнения двух требований. Пользователям необходимо иметь смарт-карту и PIN-код или пароль. Пользователь может получить доступ к системе только через эту двойную аутентификацию. Это означает, что аутентификация по смарт-картам обеспечивает более высокий уровень безопасности для предприятия. Любой несанкционированный доступ к системе требует использования смарт-карты и PIN-кода.

Как упоминалось ранее, проверка подлинности с помощью смарт-карты является очень полезным методом проверки подлинности. Пользователям смарт-карты также необходимо знать ПИН-код, чтобы правильно ее использовать. Пользователю необходимо войти в систему после того, как он несколько раз ввел неверный PIN-код. Вы можете отменить доступ к смарт-карте прямо в системе. Наличие устройства чтения смарт-карт очень важно для включения этих мощных функций.

В Windows Server 2003 рекомендуется использовать модуль чтения plug-and-play (PnP). Смарт-карты имеют встроенный микропроцессор и постоянную флэш-память. Они могут хранить логин пользователя, закрытый ключ и другую личную информацию. Чтобы использовать устройство чтения смарт-карт, пользователь должен вставить в него карту и указать ее PIN-код. Это позволяет пользователю успешно войти в систему. Смарт-карты обеспечивают защищенную от несанкционированного доступа аутентификацию для предприятий. Существует четкое различие между смарт-картой и закрытым программным ключом. Смарт-карты позволяют перемещать их с одного мобильного смарт-устройства на другое.

Обычно вы можете подключить эти считыватели смарт-карт к различным портам компьютера. Например, последовательный порт, порт USB или порт PCMCIA. ПК, ноутбуки и карманные компьютеры, обычно используемые в повседневной жизни, имеют один из этих портов. Мы используем все компьютеры для поддержки устройств чтения смарт-карт.

Большинство смарт-карт похожи на кредитные карты, но имеют гораздо больше форм. Одним из наиболее распространенных является ключ, который подключается к USB-порту. К этому подключению обращается поставщик криптографических услуг (CSP). С формой доступа к ключу вам не нужно иметь под рукой никаких специальных считывателей. Хотя эта форма доступа удобна, она также дорога. Форма ключа стоит в четыре раза дороже, чем традиционная форма смарт-карты. Более продвинутый пример — магнитная смарт-карта. Использование этих магнитных смарт-карт означает, что им не нужна внешняя ссылка.

Преимущества и недостатки аутентификации по смарт-картам

Проверка подлинности с помощью смарт-карты предлагает отличный вариант для организаций, которые ценят безопасность данных. Он имеет много преимуществ, которым люди могут доверять. Тем не менее, он имеет некоторые ограничения.

Преимущества аутентификации с помощью смарт-карты

- Больше безопасности – Смарт-карты обеспечивают более высокий уровень безопасности, чем карты с магнитной полосой. Они часто имеют встроенный микропроцессор. Это позволяет быстро обрабатывать данные без необходимости удаленного подключения. Преступникам очень сложно удалить, изменить или получить данные, хранящиеся на смарт-карте. Так что вам не придется слишком беспокоиться, если ваша смарт-карта попадет в руки преступников. Преступникам будет трудно создать копии и взломать вашу базу данных.

- Больше гибкости – Смарт-карты позволяют предприятиям удаленно обновлять информацию о своих данных. Эти смарт-карты защищены от несанкционированного доступа и не могут быть скопированы. Они зашифрованы и имеют уникальные идентификаторы, а пользователи могут получить доступ ко многим службам с помощью смарт-карт. Это означает, что вы можете носить с собой множество отдельных карт.

- Более дешевый – Смарт-карты обычно изготавливаются из пластика. Они стоят меньше и дешевле, чем цифровые токены и другие платформы проверки личности. Кроме того, они соответствуют стандартам упаковки Международной организации по стандартизации (ISO). Они также могут соответствовать требованиям к упаковке Международной электротехнической комиссии (МЭК).

- Более высокая вычислительная мощность – Небольшой процессор внутри смарт-карты хранит данные и может делать больше. ЦП может подсчитать, сколько раз пользователь неправильно вводит PIN-код. Процессор автоматически блокирует пользователя после ввода большого количества неправильных PIN-кодов.

Недостатки аутентификации по смарт-картам

- Другие устройства дорогие – В то время как смарт-карты дешевы, их считыватели дороги. Поэтому он не подходит для инвестиций стартапов, которым не хватает мобильного капитала.

- Низкая производительность: Проверка подлинности с помощью смарт-карты может работать неэффективно в некоторых реализациях инфраструктуры. Это особенно верно в определенных ситуациях. Например, при начальной загрузке, когда пользователи входят на свои рабочие станции. Таким образом, при использовании проверки подлинности с помощью смарт-карты необходимо выполнить минимальные требования к оборудованию.

- Легко потерять – Пользователи могут легко потерять или повредить свои смарт-карты во время их использования. Это потому, что эти карты легкие и их трудно хранить. Использование смарт-карт лучше всего подходит для принятия относительно надежных мер резервного копирования.

Типы смарт-карт

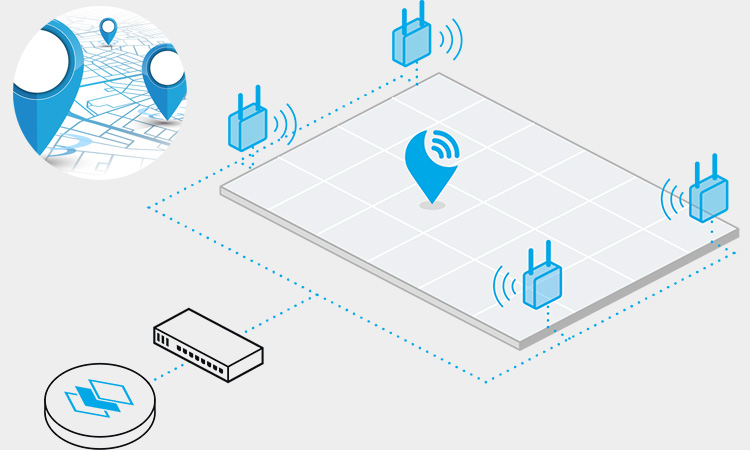

Существует два основных типа смарт-карт: контактные и бесконтактные. Контактные смарт-карты требуют физического контакта со считывателем для доступа к сохраненной информации. С другой стороны, бесконтактные смарт-карты используют технологию радиочастотной идентификации (RFID) для передачи информации считывателю без физического контакта. Оба типа смарт-карт обеспечивают высокий уровень безопасности и широко используются в различных отраслях.

Применение аутентификации смарт-карт

Проверка подлинности с помощью смарт-карты используется в различных приложениях для защиты доступа к информации и физическому местоположению. Вот некоторые распространенные примеры:

- Контроль доступа: Смарт-карты часто используются для защиты доступа в здания, офисы и другие физические места. Их можно запрограммировать на предоставление или ограничение доступа к определенным областям в зависимости от разрешений пользователя.

- Компьютерные системы: Смарт-карты могут защитить доступ к компьютерным системам и сетям. Это может быть особенно полезно в отраслях, где обрабатывается конфиденциальная информация, таких как здравоохранение или финансы.

- Финансовые операции: Смарт-карты также широко используются в финансовых транзакциях, например, в торговых точках или в банкоматах. Они предлагают дополнительный уровень безопасности для защиты от мошенничества и несанкционированного доступа к финансовым счетам.

Что такое смарт-карта?

Смарт-карта является относительно распространенным типом защитного устройства. Вы можете превратить его в аппаратный токен размером с кредитную карту. Проверка подлинности с помощью смарт-карт поддерживается в Windows 2000 и Windows Server 2003. Смарт-карты обеспечивают дополнительную защиту для большинства приложений и протоколов безопасности.

Смарт-карты могут предоставить предприятиям следующие возможности:

- Интерактивный вход/вход администратора/вход удаленного доступа

- Безопасная подпись кода

- Защищенная электронная почта

- Более безопасные методы аутентификации пользователей

Они используются в сетевой среде для следующих целей:

- Логины компьютера

- Зашифрованные электронные письма

- Зашифрованные файлы на диске (через EFS)

Аутентификация по смарт-картам — хороший вариант для компаний с высокими требованиями к «безопасности данных». Этот двойной уровень безопасности значительно снижает вероятность утечки данных через конечную точку. Используя эту форму аутентификации, вы также можете гарантировать, что нужные пользователи совместно используют нужные ресурсы.